一場挫敗的網(wǎng)絡(luò)攻擊敲響供水系統(tǒng)安全警鐘

關(guān)注濟源網(wǎng)微信

一場險些危害公眾健康,、引發(fā)人道災(zāi)難的網(wǎng)絡(luò)攻擊,,披露出針對供水系統(tǒng)的國家級攻擊成為各國忽視,、卻迫在眉睫的安全威脅。

供水系統(tǒng)防護資源不足,、網(wǎng)絡(luò)安全成熟度較低,,網(wǎng)絡(luò)攻擊可能造成嚴重損害,這使供水系統(tǒng)成為黑客組織完美的攻擊目標,。

5月28日,,以色列國家網(wǎng)絡(luò)安全負責(zé)人公開承認,該國4月份挫敗了對其供水系統(tǒng)的大規(guī)模網(wǎng)絡(luò)攻擊,。

以色列國家網(wǎng)絡(luò)管理局負責(zé)人表示,, 這場針對其供水系統(tǒng)的攻擊險些釀成人道災(zāi)難,開啟了秘密網(wǎng)絡(luò)戰(zhàn)的新時代,?!熬W(wǎng)絡(luò)空間的寒冬正在到來?!薄 ?/p>

淡水資源匱乏的以色列重視水資源利用與保護

險些釀成人道災(zāi)難的攻擊

以色列國家網(wǎng)絡(luò)管理局負責(zé)人伊加爾·烏納(Yigal Unna)表示,,此次針對以色列中部供水設(shè)施的攻擊不是為了經(jīng)濟利益,是對以色列及其國家安全攻擊的一部分,,目的是“引發(fā)人道災(zāi)難”,。

在國際網(wǎng)絡(luò)大會CybertechLive Asia的致辭中,烏納介紹了此次具有國家背景的黑客組織攻擊,。這是以色列官方首次披露攻擊細節(jié),。

據(jù)介紹,這次襲擊是有組織的行動,,目標是用于控制供水網(wǎng)絡(luò)閥門的“可編程邏輯控制器”,。洛杉磯水電局前CIO Matt Lampe認為,此次針對以色列供水設(shè)施的攻擊肯定是由手段高明的攻擊者發(fā)起的,,背后可能是國家級組織,。“這類攻擊必須針對具體控制系統(tǒng)進行專門的研究,?!?/p>

網(wǎng)絡(luò)攻擊首先被水務(wù)局的員工監(jiān)測到,隨后通知了以色列的網(wǎng)絡(luò)安全機構(gòu),。由于攻擊被很快發(fā)現(xiàn)和阻斷,,對供水系統(tǒng)沒有造成實質(zhì)的損害。供水機構(gòu)的員工被要求更改了運營系統(tǒng)的密碼,。

烏納表示:“萬一攻擊成功,,在疫情危機期間,以色列將不得不面對損害平民,、用水暫時短缺或其他更糟糕的后果;氯或其他化學(xué)品可能按照錯誤的比例被混入水源,,給居民健康造成災(zāi)難性的后果,。”

以色列的海水淡化處理廠

業(yè)界普遍認為伊朗是此次攻擊背后的黑手,,烏納并沒有提及伊朗,,但指出攻擊是國家支持的攻擊行動。以色列在攻擊事件發(fā)生兩周后對伊朗開展了報復(fù)性的網(wǎng)絡(luò)攻擊,,導(dǎo)致伊朗的重要港口被關(guān)閉,。

作為多年的宿敵,以色列和伊朗一直在進行包括網(wǎng)絡(luò)攻擊在內(nèi)的秘密對抗,。最著名的事件是,,美國和以色列情報機構(gòu)利用震網(wǎng)病毒破壞伊朗核計劃的行動。

迄今為止,,伊朗尚未真正成功實施破壞工業(yè)設(shè)備的網(wǎng)絡(luò)攻擊,。2013年,伊朗黑客入侵了紐約的小型水壩控制器,,但未造成任何破壞,。也曾獲得美國電力系統(tǒng)的訪問權(quán)限,但并未造成電力中斷,。

烏納(Yigal Unna)認為,以色列現(xiàn)在需要為遲早到來的下一輪攻擊做好準備,。

事件頻發(fā):供水系統(tǒng)早已敲響安全警鐘

在遭受攻擊數(shù)日后召開的緊急會議上,,以色列水務(wù)局代表以“給一些農(nóng)民帶來損害”,總結(jié)了攻擊對以色列供水系統(tǒng)的影響,。水務(wù)局代表“微不足道事件”的定性也讓與會人員感到震驚,。

這也難怪,黑客組織對電網(wǎng)的攻擊往往引發(fā)廣泛關(guān)注,,但對水設(shè)施的攻擊卻鮮有媒體報道,,也不大為公眾關(guān)注。以色列國家網(wǎng)絡(luò)管理局此次對網(wǎng)絡(luò)攻擊的公開表態(tài)顯得有些異乎尋常,。

網(wǎng)絡(luò)安全專家預(yù)測,,針對目標勒索軟件的攻擊將會上升。早在2018年的威脅展望中,,博思艾倫的分析師就預(yù)測:“國家級攻擊組織對供水設(shè)施的攻擊和入侵將會增加,。美國國土安全部(DHS)在2018年3月也警報稱,俄羅斯黑客已經(jīng)將美國供水網(wǎng)絡(luò)作為攻擊目標,。

對于黑客組織對供水機構(gòu)不斷增加的攻擊,,萊斯利·卡哈特(Lesley Carhart)表示, 這是自己早就預(yù)期會發(fā)生的事情,。要知道,,針對關(guān)鍵基礎(chǔ)設(shè)施的首個網(wǎng)絡(luò)攻擊事件不是震網(wǎng)病毒,,而是2000年澳大利亞昆士蘭州惡意控制污水控制系統(tǒng)的網(wǎng)絡(luò)攻擊。

網(wǎng)絡(luò)攻擊事件頻發(fā),,城市供水控制系統(tǒng)早就敲響了安全警鐘:

2000年,,澳大利亞昆士蘭州污水處理廠控制系統(tǒng)遭受遠程入侵,造成污水處理泵站故障,,超過1000立方米的污水被直接排放,,導(dǎo)致嚴重的環(huán)境災(zāi)難。

2001年,,澳大利亞一家污水處理廠因內(nèi)部工程師的網(wǎng)絡(luò)入侵,,導(dǎo)致發(fā)生46次控制設(shè)備功能異常事件。

2005年,,美國水電溢壩事件,。

2006年,黑客入侵美國哈里斯堡的一家污水處理廠,,在系統(tǒng)內(nèi)植入了能夠影響污水操作的惡意程序,。

2007年,攻擊者侵入加拿大一家水利機構(gòu)SCADA控制系統(tǒng),,安裝惡意軟件破壞了控制從Sacrmento河調(diào)水的計算機,。

2011年,黑客入侵和操縱美國伊利諾伊州城市供水系統(tǒng)SCADA,,使得其控制的供水泵遭到破壞,。

2016年初,據(jù)稱與敘利亞有關(guān)的黑客組織入侵了一家美國水處理廠,,控制了負責(zé)水處理和流動控制的系統(tǒng),,修改了水流和化學(xué)品相關(guān)的設(shè)置。該工廠迅速識別并撤銷了化學(xué)品和水流量的設(shè)置,,否則可能導(dǎo)致大量中毒和缺水,。

2018年10月,北卡萊羅納州昂斯洛水務(wù)局(OWSA)在超強颶風(fēng)“佛羅倫薩”之后,,遭遇勒索軟件攻擊,,導(dǎo)致數(shù)據(jù)庫和文檔被加密。這一重要供水機構(gòu)負責(zé)向15萬北卡居民提供用水,。

2019年2月,,黑客利用勒索軟件攻擊了美國科羅拉多州的柯林斯堡拉夫蘭水務(wù)公司。這家負責(zé)向科羅拉多州北部4.5 萬名客戶供水的小型水廠在2年內(nèi)再次第二次被勒索,。存儲在電腦里的技術(shù)和工程數(shù)據(jù)以及制圖被加密,。

2020年1月,美國格林威爾水務(wù)公司遭受網(wǎng)絡(luò)攻擊,導(dǎo)致公司的電話及在線支付系統(tǒng)中斷,,約50萬客戶受到影響,。這家位于南卡羅萊納州的水務(wù)公司在一周才恢復(fù)系統(tǒng)?! ?/p>

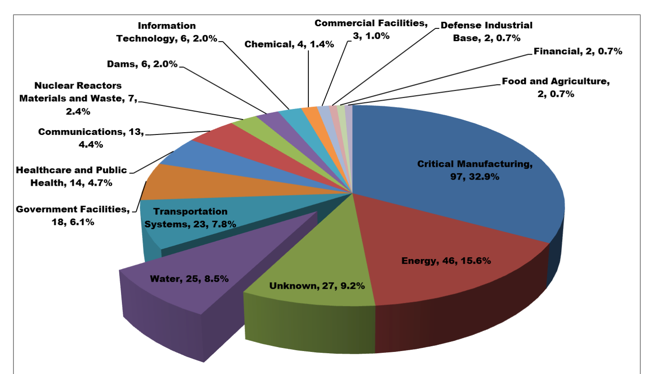

美國安全事件行業(yè)分布 (美國國土安全部, 2016)

美國國土安全部的統(tǒng)計顯示:早在2015年,,針對供水系統(tǒng)的網(wǎng)絡(luò)攻擊事件,就已經(jīng)排入前三名,,僅次于關(guān)鍵制造和能源行業(yè),。

頻發(fā)網(wǎng)絡(luò)安全事件表明,網(wǎng)絡(luò)威脅已經(jīng)向城市供水系統(tǒng)領(lǐng)域滲透,,把控制系統(tǒng)作為攻擊目標,,為城市供水系統(tǒng)敲響了安全警鐘。

供水設(shè)施成為黑客完美攻擊目標

近年來,,供水機構(gòu)日益依賴互聯(lián)網(wǎng)來管理供水管道和水泵,。這些控制器可以幫助全天候監(jiān)控運營狀況。由于減少了監(jiān)控閥門,、控制器和開關(guān)的人員,,供水和電力機構(gòu)可以提高可靠性和降低人工成本。

與其他基礎(chǔ)設(shè)施領(lǐng)域相比,,供水機構(gòu)網(wǎng)絡(luò)安全的魯棒性和成熟度較低,。由于規(guī)模和資金限制,地方小型供水機構(gòu)很難在網(wǎng)絡(luò)安全方面與《財富》 100強中的油氣公司相比,。

盡管到目前為止,,黑客攻擊最嚴重的供水機構(gòu),也僅是勒索軟件等常見網(wǎng)絡(luò)威脅的犧牲品,,所遭受的只是“附帶性破壞”。但全球頂尖管理和技術(shù)咨詢公司——博思艾倫(Booz Allen Hamilton)的首席技術(shù)專家凱爾·米勒認為,,供水機構(gòu)已經(jīng)成為黑客的理想攻擊目標:黑客組織對供水系統(tǒng)的網(wǎng)絡(luò)攻擊可能造成嚴重損害,。

在很多應(yīng)急計劃演練中,停電不會造成混亂和大量傷亡,,缺乏清潔供水卻會導(dǎo)致人們離開住所,。相比電力系統(tǒng),供水機構(gòu)在網(wǎng)絡(luò)安全防護方面的投入令人吃驚,。

安全人員認為,,黑客侵入運營網(wǎng)絡(luò)和控制供水氯化,對廢水池和廢水處理廠做些手腳,,這將是讓主管者徹夜難眠的場景,。設(shè)想一下,在下游主要城市造成霍亂或痢疾傳播,將會如何應(yīng)對,?

工業(yè)網(wǎng)絡(luò)安全公司Dragos的首席威脅分析師萊斯利·卡哈特(Lesley Carhart)也認為:“供水機構(gòu)一直是安全防護資源最少,,但卻最能直接影響生命和安全的行業(yè)?!?/p>

凱爾·米勒認為,,即使供水中斷或化學(xué)物質(zhì)釋放不會發(fā)展成為一場全面的危機,對于國家級黑客來說,,令居民對水質(zhì)失去信心,,肯定在其攻擊的訴求目標之內(nèi)。

根據(jù)美國工業(yè)控制系統(tǒng)網(wǎng)絡(luò)緊急響應(yīng)小組(ICS-CERT)的統(tǒng)計數(shù)據(jù),,以及卡巴斯基實驗室ICS-CERT的分析,,供水領(lǐng)域設(shè)備中發(fā)現(xiàn)的可利用安全漏洞的數(shù)量似乎也在增長。根據(jù)美國聯(lián)邦機構(gòu)的統(tǒng)計數(shù)據(jù),,2018年在“供水”領(lǐng)域發(fā)現(xiàn)了63個安全漏洞,,占所有工業(yè)安全問題的15%。2018年,,只有能源和制造業(yè)的安全漏洞超過了供水領(lǐng)域,。

專家表示,由于員工中普遍缺乏安全技能,,全球的供水設(shè)施,,尤其是美國的7萬家供水機構(gòu),正面臨網(wǎng)絡(luò)攻擊的風(fēng)險,。大多數(shù)城市的供水機構(gòu)通常只有1-2名IT人員,,無法獲得足夠的資源開展網(wǎng)絡(luò)安全防護,缺乏能夠檢測攻擊的工具,。對于資金充足,、尋求測試新攻擊方法的攻擊者而言,供水機構(gòu)是很有吸引力的攻擊測試目標,。

傳統(tǒng)物理隔離的供水行業(yè)自動化水平的不斷提高,,以及數(shù)字化、信息化技術(shù)的廣泛應(yīng)用,,正面對越來越復(fù)雜的網(wǎng)絡(luò)環(huán)境和日益增加的網(wǎng)絡(luò)安全威脅,。這包括暴露在互聯(lián)網(wǎng)的工業(yè)控制系統(tǒng)(ICS)增加了攻擊風(fēng)險;錯誤配置和已知漏洞降低了攻擊者入侵網(wǎng)絡(luò)的障礙,并增加漏洞利用的風(fēng)險,。

持續(xù)加強:保護供水設(shè)施

盡管以色列水務(wù)局檢測到攻擊,,但以色列供水系統(tǒng)的網(wǎng)絡(luò)安全狀況卻不容樂觀。由于供水系統(tǒng)的權(quán)力下放給了下屬機構(gòu)和相關(guān)企業(yè),,這使得很難進行集中管理和有效應(yīng)對外部網(wǎng)絡(luò)攻擊,。權(quán)力下放導(dǎo)致無法準確掌握或監(jiān)督應(yīng)對網(wǎng)絡(luò)攻擊的準備情況。

據(jù)媒體報道,以色列水務(wù)局和國家網(wǎng)絡(luò)管理局正推動建立國家級安全中心,,專門監(jiān)控供水系統(tǒng)面臨的網(wǎng)絡(luò)威脅,。

目前,以色列國家自來水公司Mekorot負責(zé)將城市,、社區(qū)與供水設(shè)施的連接,,并通過鉆井提供水資源供應(yīng)。約56家地方企業(yè)負責(zé)市內(nèi)的供水,。

美國供水行業(yè)同樣面臨分散管理的挑戰(zhàn),,使決策者在網(wǎng)絡(luò)安全管理上陷入困境。目前,,美國僅在聯(lián)邦級別對水處理和供水網(wǎng)絡(luò)的網(wǎng)絡(luò)安全進行相對寬松的監(jiān)控,,而州級別的水務(wù)委員會因?qū)I(yè)知識有限,通常側(cè)重于水質(zhì),,而往往會忽略網(wǎng)絡(luò)安全,。

2018年10月,美國總統(tǒng)特朗普簽署《美國2018年水資源基礎(chǔ)設(shè)施法案》,。根據(jù)法案,,任何為3300名或更多用戶提供服務(wù)的供水機構(gòu)都需對其網(wǎng)絡(luò)進行“風(fēng)險和彈性”評估,其中包括對網(wǎng)絡(luò)防御的審查,。美國大型供水機構(gòu)必須在2020年3月之前完成合規(guī),,較小機構(gòu)可以在2021年6月前再滿足合規(guī)要求。

環(huán)境保護署(EPA)是美國負責(zé)水務(wù)網(wǎng)絡(luò)安全的核心機構(gòu),,賦有向供水機構(gòu)發(fā)布實施新法律指南的職責(zé),。EPA發(fā)言人表示:“ EPA意識到網(wǎng)絡(luò)攻擊對供水系統(tǒng)在內(nèi)的關(guān)鍵基礎(chǔ)設(shè)施構(gòu)成了重大威脅。

新澤西是對供水系統(tǒng)網(wǎng)絡(luò)安全進行監(jiān)管的少數(shù)州之一,。它要求供水機構(gòu)向州環(huán)境官員報告網(wǎng)絡(luò)安全事件,,并要求被監(jiān)管的供水機構(gòu)將網(wǎng)絡(luò)安全納入風(fēng)險管理計劃之中。紐約公共服務(wù)部的工作人員則會開展“定期和經(jīng)常性的安全防護審核”,, 以應(yīng)對新興網(wǎng)絡(luò)威脅,。該部門每年會對供水機構(gòu)的網(wǎng)絡(luò)安全計劃進行審查,并評估掌握供水,、電力和燃氣等領(lǐng)域敏感個人和收費信息機構(gòu)的數(shù)據(jù)安全要求。

供水系統(tǒng)15項基本安全原則

對IT和運營技術(shù)的攻擊都會給供水機構(gòu)造成巨大影響,,包括增加成本,、聲譽受損、用戶數(shù)據(jù)泄露,,嚴重的情況還可能導(dǎo)致運營中斷和危及公共健康與環(huán)境安全,。供水系統(tǒng)如何進行安全防護呢?

2019年,負責(zé)向水務(wù)機構(gòu)分享安全威脅信息的美國水務(wù)信息共享與分析中心(WaterISAC)發(fā)布了《水務(wù)機構(gòu)實現(xiàn)網(wǎng)絡(luò)安全的15項基本原則》白皮書,詳細介紹了減少供水設(shè)施可利用漏洞和網(wǎng)絡(luò)攻擊的最佳實踐,。

1. 進行資產(chǎn)清點

識別資產(chǎn)是網(wǎng)絡(luò)安全風(fēng)險管理策略的基礎(chǔ),,對于確定網(wǎng)絡(luò)防御優(yōu)先級至關(guān)重要。

2. 風(fēng)險評估

風(fēng)險評估有助于識別安全缺陷和漏洞,。

3. 最大限度降低控制系統(tǒng)暴露面

了解工業(yè)控制系統(tǒng)和其他內(nèi)部網(wǎng)絡(luò)間的通信通道尤其重要,。

4.開展用戶訪問控制

訪問控制主要是確保僅向被授權(quán)人提供控制系統(tǒng)訪問。

5. 防止未授權(quán)的物理訪問

IT / OT有一個共同的格言,,“只要您能觸摸到它,你就擁有它,。” 因此必須限制對IT和ICS環(huán)境的物理訪問,。

6. 部署獨立的信息物理安全系統(tǒng)

為了保護關(guān)鍵資產(chǎn)免受復(fù)雜安全威脅,,供水機構(gòu)應(yīng)考慮使用非數(shù)字的工程解決方案。

7. 擁抱漏洞管理

漏洞無處不在,,漏洞管理對每個機構(gòu)都絕對必要,。

8. 培養(yǎng)網(wǎng)絡(luò)安全文化

每個員工、管理人員和董事會成員都需要為機構(gòu)的網(wǎng)絡(luò)安全負責(zé),。

9. 制定和執(zhí)行網(wǎng)絡(luò)安全策略和程序

制定和執(zhí)行網(wǎng)絡(luò)安全政策和程序可能是最容易,、但也是最難實施的基本原則。

10. 開展威脅檢測和監(jiān)控

在這個“假定失陷”的世界,,我們必須具備發(fā)現(xiàn)惡意活動的能力,。

11. 制定安全事件、應(yīng)急和災(zāi)難方案

制定應(yīng)對安全事件,、應(yīng)急和災(zāi)難的計劃,,對于快速恢復(fù)至關(guān)重要。

12. 有效應(yīng)對內(nèi)部威脅

再有力的網(wǎng)絡(luò)安全控制和系統(tǒng)架構(gòu)也無法應(yīng)對具有物理或特權(quán)訪問權(quán)限的對手,。

13. 保護供應(yīng)鏈的安全

供應(yīng)商,、承包商、咨詢顧問和集成商給機構(gòu)帶來內(nèi)部安全威脅,,它們同樣是供應(yīng)鏈的重要組成部分,。

14. 應(yīng)對所有智能設(shè)備的安全風(fēng)險

平板電腦、智能手機和其他移動設(shè)備在工作場所激增帶來嚴峻安全挑戰(zhàn),。

15. 參與信息分析和協(xié)作社區(qū)

公用事業(yè)機構(gòu)與同行,、社區(qū)互動和分享得越多,行業(yè)受益就越大,。